最近は新聞にもよくマルウェアやウィルスなどの言葉が載っているので、マルウェアやウィルスが何者かのかはご存知だと思いますが、マルウェアとウィルスの違いを知っていますか?ちなみに、それ以外の言葉でワームというものもあります。何となく悪意のあるプログラムである事は理解できますが、ではこれらの言葉の違いは何でしょう?

ここでは、マルウェア、ウィルス、ワームの定義の違いを説明します。

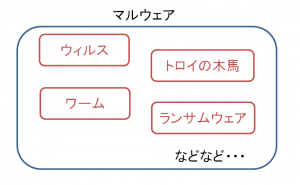

マルウェア

実はウィルスやワームなどの悪意のあるプログラムの事を総称してマルウェアと呼びます。つまりマルウェアの種類としてウィルスやワームが存在するのです。

ウィルス

ウィルスは正規のプログラムの一部を改ざんして、それを増殖(コピー)することで感染を拡大してきます。ですのでウィルスは単独では実行できません。何かしらのプログラムの一部から実行される必要があります。

ワーム

一方で、ワームは単独のプログラムで、ウィルスのように他のプログラムに依存する必要はありません。

トロイの木馬

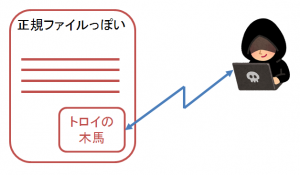

その他にもマルウェアの種類としてトロイの木馬やランサムウェアなどがあります。トロイの木馬は一見何の問題のないようなファイルやアプリケーションとしてコンピュータ内部に保存されます。通常はトロイの木馬のファイルやアプリケーションをダウンロードした時点でウィルス対策ソフトが検知しますが、巧妙に細工されたり最新のトロイの木馬の場合は検知できない場合があります。保存されたトロイの木馬は悪意のある外部者からのコマンドによって、コンピュータの内部から不正な活動を行います。

ランサムウェア

最近はランサムウェアが流行しています。あるアメリカの病院では病院のシステムの一部がランサムウェアに感染し、病院のシステムが停止するという事件が発生しました。ランサムウェアはコンピュータに感染するとある特定の拡張子のファイルを次々に暗号化します。そして、暗号化されたファイルを復号したければビットコインを支払え、というメッセージを残します。ランサムウェアはビットコインを稼ぐ事が目的ですので、コンピュータ自体はある程度正常に稼働しますが、大切なデータなどが暗号化され業務に支障がでる可能性が高いです。またサーバがランサムウェアに感染するとサーバ上で稼働しているサービスやアプリケーションが起動しなくなる場合もあります。これはランサムウェアが暗号かする特定の拡張子のファイル次第です。

ランサムウェアに感染した場合の解決法は

- ビットコインを支払って、復号キーを取得してデータを元に戻す

- ウィルス対策ソフトベンダーが開発した復号プログラムを利用

- バックアップからデータを戻す

の3点があります。まず最初のビットコインを支払う方法は以外と信頼できる方法のようですが、企業としてはコンプライアンス的に反社会的組織や人物に対して金銭を支払う事はNGです。早く解決しなければ企業のビジネスに影響があったとしても、ビットコインを支払って解決する事はおすすめしません。2つ目の方法は効果的ですが、全てのランサムウェアに対応しているわけではない事に注意が必要です。3つ目のバックアップは確実な方法ですが、企業によってはバックアップを取得していない、もしくはバックアップの取得期間が短いなどの制約があって効果的にバックアップから戻す事ができない場合もあります。セキュリティベンダーはランサムウェア対策として未然に防ぐ製品を多く開発していますが、感染後の対策は今一つといったところですね。

ランサムウェアに関してはこちらで詳細を説明しています。