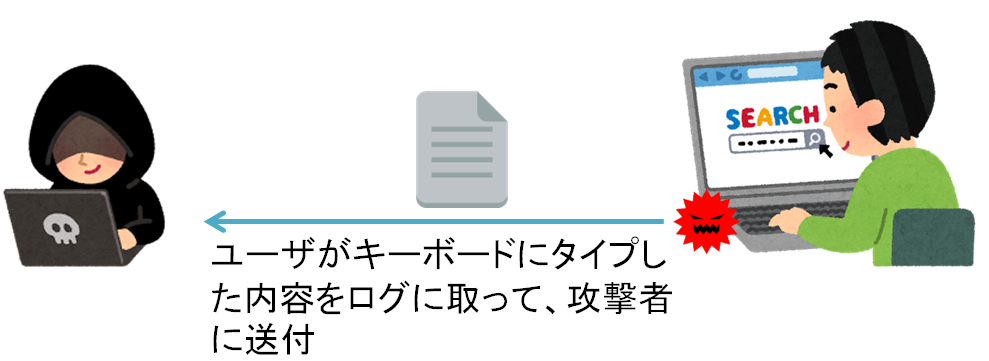

キーロガー(keylogger)とはパソコン等のキーボードの入力を監視してそれを記録するソフトウェアの事を言います。キーロガーによって記録された情報からユーザが何をタイプしたのかがわかります。つまり、ユーザが入力するIDやパスワードまでも記録することができるのです。また、ユーザがメールを書いていれば、メールの中身全てを記録する事ができますので、機密情報やプライベート情報なども記録することができます。

一般的にキーロガーはトロイの木馬としてコンピュータ内に潜伏して、キーロガーが情報を収集した結果を外部の攻撃者に送信するという機能まで設定されています。

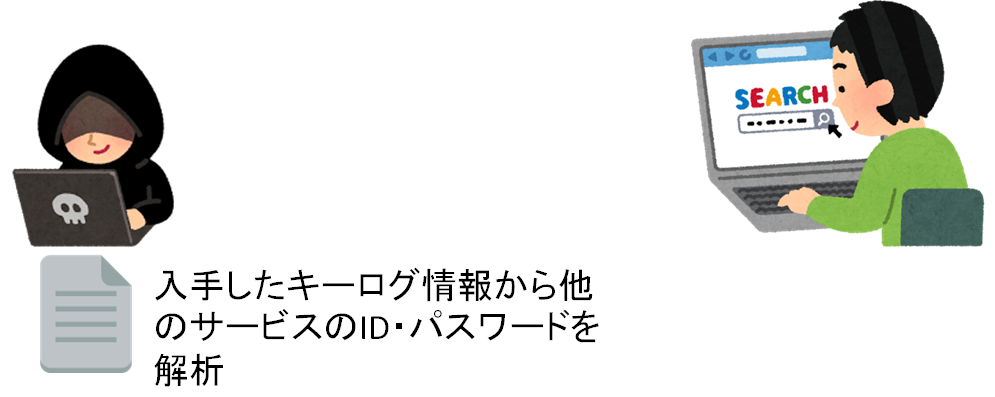

攻撃者は入手したキーログ情報を基にユーザのID・パスワードなどの機密情報を収集します。例えば、攻撃者はあるWebサイトのID・パスワード情報の記録を入手したとしましょう。ところが、キーロガーはキーボードを利用した結果は記録していますが、マウス操作は記録できませんので、Webブラウザなどをマウスで操作している場合などは、キーロガーの記録にはありません。ですので攻撃者は限られたキーログ情報からヒントを得る必要があります。

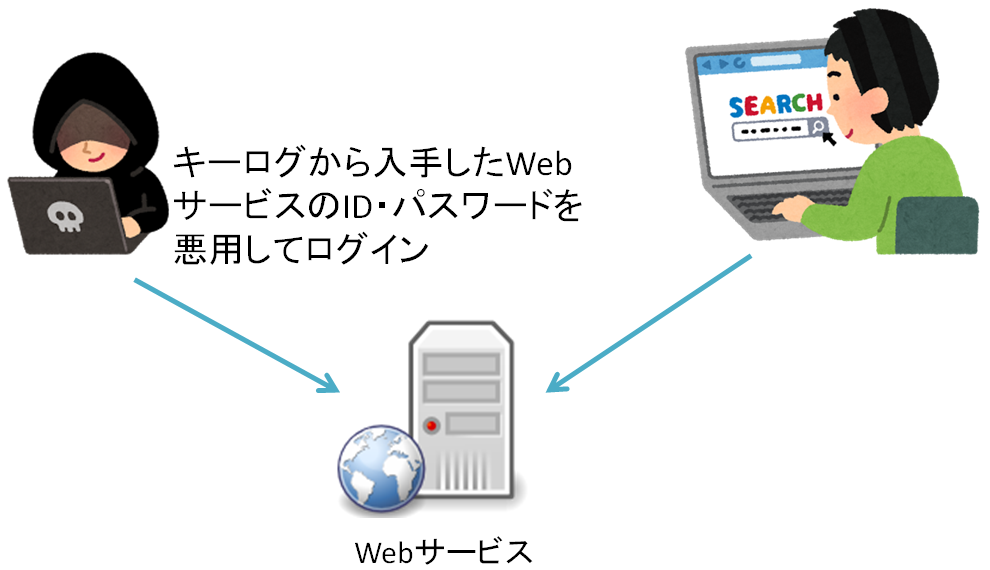

攻撃者は、これらの情報を悪用してWebサービスに不正ログインしたり、機密情報を悪用したりするのです。

キーロガーはトロイの木馬としてウィルス対策ソフトによって検知されますので、最近は被害が少ないですが、ウィルス対策ソフトが最新でなかったり、攻撃者が「ハードウェア」のキーロガーをこっそり設置している場合は、ユーザが気付かないうちにユーザが入力した情報が攻撃者に漏洩している場合があります。